किसी का मोबाइल बिना छुए कैसे हैक करें

बिना छुए कोई आपका फोन कैसे हैक कर सकता है? क्या यह सच में संभव है? क्या कोई मेरे फोन को बिना छुए हैक कर सकता है? हां, एक हैकर किसी फोन पर भौतिक पहुंच के बिना जासूसी कर सकता है – और यह वास्तव में बहुत जटिल काम नहीं है। आज कोई भी फोन को दूर से हैक करना सीख सकता है। SPY24 और Flexispy जैसे आधुनिक ट्रैकिंग सॉफ़्टवेयर वर्तमान में उपभोक्ता बाजार पर उपलब्ध हैं, एक इच्छुक हैकर को सरल हैकिंग प्रक्रिया के कुछ चरणों को पूरा करने के लिए अपने स्वयं के स्मार्टफोन की आवश्यकता होती है।

Table of Contents

एथिकल फोन अनलॉकिंग

यदि आप एक सुरक्षित और कानूनी फोन वाहक अनलॉक की तलाश कर रहे हैं, तो मोबाइल अनलॉक्ड से इस आईफोन गाइड को देखें, जो किसी भी ऐप्पल डिवाइस पर वॉकथ्रू की पेशकश करता है।

SPY24 Android, IOS सेल फोन और टैबलेट डिवाइस को दूरस्थ रूप से मॉनिटर करने के लिए सबसे शक्तिशाली हिडन स्पाईंग ऐप नि:शुल्क इंस्टॉल करें। बच्चों और किशोरों की ऑनलाइन सुरक्षा के लिए सर्वश्रेष्ठ Android अभिभावकीय नियंत्रण ऐप।

अब Android, और IOS उपकरणों की विशेष सुविधाओं के साथ पहले से कहीं बेहतर निगरानी करने की स्वतंत्रता लें सभी आवाज और पाठ संदेश संचार रिकॉर्ड की निगरानी करें, वास्तविक समय में सुनें और देखें, Android के साथ डिजिटल पेरेंटिंग को उजागर करें, IOS स्पाई ऐप स्पाई (सराउंड लिस्टिंग और फ्रंट/बैक कैमरा बगिंग) Android ट्रैकिंग और माता-पिता की निगरानी सॉफ्टवेयर का उपयोग करके अपनी उंगलियों पर 250+ निगरानी उपकरणों के साथ Android OS 13 और इसके बाद के संस्करण पर IM की VoIP कॉल रिकॉर्डिंग।

लोग फोन हैक क्यों करते हैं?

लोगों के दूसरों के फोन हैक करने के कई कारण हैं। माता-पिता यह निगरानी करना चाह सकते हैं कि उनके बच्चे किसे कॉल और टेक्स्ट कर रहे हैं। एक नियोक्ता कर्मचारियों की गतिविधियों की निगरानी करना चाह सकता है। हो सकता है कि कोई अपने या अपने जीवनसाथी के स्थान को ट्रैक करना चाहे।

कानून प्रवर्तन एक बड़े अपराधी को बेनकाब करने के लिए हैकिंग का उपयोग कर सकता है। या, कोई साइबर अपराधी बेतरतीब ढंग से डेटा चोरी कर सकता है। कुछ फोन हैकिंग के उद्देश्य अनैतिक या अवैध नहीं हो सकते हैं। लेकिन, अधिकांश हैकिंग वित्तीय धोखाधड़ी और फोन मालिकों को नुकसान पहुंचाने वाले अन्य अपराधों को अंजाम देने के लिए जानकारी इकट्ठा करना है।

बिना फिजिकल एक्सेस के फोन को हैक कैसे करें

SPY24, uMobix या mSpy जैसे फ़ोन मॉनिटरिंग समाधान का उपयोग करके किसी सेल फ़ोन को हैक करने का सबसे आसान तरीका है। ये ऐप फोन की जासूसी करने में सक्षम हैं और साथ ही हैकर की पहचान की रक्षा करते हैं। हैकर सरल 3-चरणीय प्रक्रिया को पूरा करने के लिए अपने स्वयं के स्मार्टफ़ोन का उपयोग कर सकता है:

- किसी भी नेटवर्क वाले डिवाइस पर वेब ब्राउज़र से सेल फ़ोन मॉनिटरिंग ऐप खोलें:

- उस डैशबोर्ड में लॉग इन करें जिसे हैकर को ऐप सप्लायर के साथ बनाने के लिए कहा गया है।

- हैक को लक्ष्य डिवाइस में लॉन्च करने के लिए सरल निर्देशों का पालन करें।

हैकर्स किस प्रकार के फ़ोन हैकिंग सॉफ़्टवेयर का उपयोग करते हैं?

वास्तव में आज के हैकर्स के लिए फोन हैकिंग ऐप्स का एक विस्तृत चयन उपलब्ध है, जिनमें विश्व स्तर पर लोकप्रिय ब्रांड शामिल हैं:

- SPY24

- mSpy

- uMobix

- Mobistealth

- Flexispy

- Highster Mobile

ये ऐप दूर से आईफ़ोन को हैक करने के लिए अच्छा काम करते हैं। हालाँकि, Android फ़ोन को हैक करने के लिए लक्ष्य डिवाइस तक भौतिक पहुँच की आवश्यकता होती है। लेकिन, एक बार हैकर के फोन तक सीधी पहुंच होने के बाद एंड्रॉइड फोन को हैक करना मुश्किल नहीं है।

स्मार्टफोन हैक करना

हैकिंग फोन जो “स्मार्ट” वेब-टेलीकॉम तकनीक से सक्षम हैं, नियमित सेल फोन को हैक करने की तुलना में अधिक चुनौतीपूर्ण है। उन्नत सुरक्षा सुविधाएँ स्मार्टफोन मॉडल की सुरक्षा करती हैं।

स्मार्टफोन डेटा सुरक्षा प्रोटोकॉल के लिए कुछ हाई-टेक सुरक्षा सुविधाओं में पासवर्ड, पिन नंबर, फिंगरप्रिंट अनलॉक फीचर और यहां तक कि 3डी फेशियल रिकग्निशन का उपयोग शामिल है।

सेल फोन पर कैमरा कैसे हैक करें

विकल्प जो हैकर्स को फोन कैमरे तक पहुंचने और डिवाइस पर संग्रहीत चित्रों को देखने की अनुमति देते हैं उनमें शामिल हैं:

रिमोट एक्सेस/एडमिन टूल्स (आरएटी) — इसमें एक अधिक जटिल प्रक्रिया शामिल है। प्रोग्रामिंग और स्क्रिप्टिंग दक्षता वाले हैकर्स ही इस दृष्टिकोण के साथ सफल होने की संभावना रखते हैं।

फोन स्पाई एप्स – हैकिंग सॉफ्टवेयर जैसे Flexispy या SPY24 का उपयोग करना बहुत आसान है और सोशल मीडिया प्लेटफॉर्म पर प्राप्तकर्ताओं को मल्टीमीडिया फ़ाइल साझा करने की निगरानी की अनुमति देता है।

ये एप्लिकेशन आईओएस या एंड्रॉइड को लक्षित करने के लिए काम करते हैं।

कैसे एक आईओएस फोन कैमरा हैक करने के लिए

आईफ़ोन को हैक करने के लिए प्रोटोकॉल के लिए हैकर को केवल निम्नलिखित की आवश्यकता होती है:

डिवाइस के लिए iCloud क्रेडेंशियल दर्ज करें, और सत्यापन पूर्ण करें।

लक्षित डेटा को हैकर के फोन से सिंक करने के लिए वैकल्पिक बैक-अप सुविधा को सक्षम करें।

ऑनलाइन डैशबोर्ड में लॉग इन करें और फोन कैमरे के फोटो स्टोरेज की सामग्री देखना शुरू करें।

- फिर, बस “फोटो” टैब पर क्लिक करें।

- अंत में, चुनने और देखने के लिए फोटो फाइलों पर क्लिक करें।

डैशबोर्ड सोशल मीडिया फोटो को ट्विटर, फेसबुक और अन्य प्लेटफॉर्म पर साझा करने के लिए जासूसी करने के लिए एक्सेस कमांड भी प्रदान करता है।

Android फ़ोन का कैमरा कैसे हैक करें

Android OS तक पहुँचने के लिए फ़ोन हैकिंग सॉफ़्टवेयर को डाउनलोड करने और लक्ष्य डिवाइस पर इंस्टाल करने की आवश्यकता होती है। संकेत दिए जाने पर, हैकर एंड्रॉइड ओएस में हैकिंग को सक्षम करने के लिए “सभी आवश्यक अनुमतियां प्रदान करें” आदेश का चयन कर सकता है।

केवल फ़ोन नंबर का उपयोग करके फ़ोन को कैसे हैक करें

सेल फ़ोन को हैक करने के लिए फ़ोन नंबर का उपयोग करने की प्रक्रिया को निष्पादित करने के लिए, एक हैकर अपने पसंदीदा हैकिंग समाधान के लिए विक्रेता की आधिकारिक वेबसाइट पर जा सकता है और इन चरणों का पालन कर सकता है:

हैकर की विशेष जासूसी रुचियों के लिए पसंदीदा सदस्यता पैकेज चुनें।

लक्षित फोन (मॉडल नंबर और अन्य विवरण) के बारे में बुनियादी जानकारी भरें।

IPhone के लिए, iCloud क्रेडेंशियल्स दर्ज करें और उन्हें ऐप प्रदाता के प्लेटफॉर्म के माध्यम से सत्यापित करें।

- “डेटा” टैब पर क्लिक करें।

- हैक शुरू करने के लिए “प्रारंभ” पर क्लिक करें।

ऐप की वेबसाइट पर डैशबोर्ड पर लॉग इन करें और लक्ष्य फोन पर जासूसी करना शुरू करें।

यह सरल प्रक्रिया हैक किए गए फ़ोन के लिए अप्रतिबंधित प्रवेश द्वार खोलती है, जिसमें फ़ोन के IMEI नंबर के साथ-साथ फ़ोन स्वामी के नेटवर्क प्रदाता जैसे सिम विवरण तक पहुंच शामिल है।

कैसे पता करें कि कोई सेल फोन हैक हुआ है?

फोन हैकिंग के इन सबसे आम संकेतों के बारे में जागरूक होने से संभावित रूप से फोन मालिकों को अपने सेल फोन डेटा फाइलों के आपराधिक आक्रमण से होने वाले नुकसान को कम करने में मदद मिल सकती है:

- फोन का ज्यादा इस्तेमाल न होने पर भी फोन की बैटरी जल्दी खत्म हो जाती है

- फोन के कामकाज की अचानक सुस्ती

- फ़ोन स्वामी की जानकारी के बिना सेल फ़ोन नंबर को पोर्ट कर दिया गया है

- फोन “केवल एसओएस” प्रदर्शित कर रहा है जहां बार सामान्य रूप से रिसेप्शन स्तर इंगित करते हैं

बेशक, ये केवल संकेतक भी हो सकते हैं कि फोन को बदलने या मरम्मत की जरूरत है, ऑपरेटिंग सिस्टम को अपडेट करने की जरूरत है, या बैटरी को बदलने की जरूरत है। लेकिन, अगर इनमें से कोई भी सामान्य कारण लागू नहीं होता है, तो हो सकता है कि फोन हैक हो गया हो, और मैलवेयर इंस्टॉल हो गया हो जो अवैध रूप से फोन मालिक के डेटा को इकट्ठा कर रहा हो।

फोन से हैकर को कैसे हटाएं

सबसे पहले, आपको सक्रिय होना होगा। आप अपने एंड्रॉइड फोन के लिए एंटीवायरस स्थापित करने जैसी चीजें कर सकते हैं, या कम से कम अपने आस-पास अधिक सावधान रहें क्योंकि वे कहते हैं कि रोकथाम इलाज से बेहतर है। दूसरी ओर, यदि आपको पहले ही हैक कर लिया गया है, तो सेल फ़ोन से हैकर के ऐप को हटाने का सबसे तेज़ और आसान तरीका फ़ोन को मूल फ़ैक्टरी सेटिंग्स पर वापस रीसेट करना है। रीसेट करने से सभी डेटा हट जाते हैं, इसलिए फ़ोन स्वामियों को रीसेट विकल्प का उपयोग करने से पहले महत्वपूर्ण फ़ाइलों को सुरक्षित रखना चाहिए।

दूसरा तरीका यह है कि फोन की सिस्टम सेटिंग में जाएं और “सिक्योरिटी” टैब चुनें। फ़ोन व्यवस्थापक फ़ील्ड की जाँच करें। यह वह जगह है जहां अधिकांश स्पाइवेयर सेल फोन तक पहुंचते हैं। अपरिचित ऐप्स को अनइंस्टॉल करें।

सावधानी: स्पाईवेयर को “सिस्टम अपडेट सेवा” जैसे फ़ाइल नामों से छुपाया जा सकता है। इसलिए, पेशेवर मार्गदर्शन के बिना इन्हें हटाने से सावधान रहें।

आधुनिक फोन हैकिंग उपकरण

आज के अत्याधुनिक फ़ोन हैकिंग समाधान स्थापित करना और उपयोग करना आसान है। हैकिंग ऐप आपूर्तिकर्ताओं की आधिकारिक वेबसाइटें हैं, जहां हैकर्स उस प्रकार के डिवाइस का चयन कर सकते हैं जिसे वे हैक करना चाहते हैं और अपने पसंदीदा हैकिंग टूल पैकेज की सदस्यता ले सकते हैं। यहां तक कि अपने हैकिंग टूल के साथ समस्याओं का सामना करने वालों के लिए ग्राहक सहायता भी उपलब्ध है!

फोन हैकरों के पास स्पष्ट रूप से उनके संभावित पीड़ितों पर सभी फायदे हैं। इसलिए, फोन मालिकों को अपने फोन की नियमित जांच करते रहना चाहिए और किसी भी संदिग्ध डिजिटल फाइल को हटाने के लिए त्वरित कार्रवाई करनी चाहिए।

वर्तमान में, उन लोगों की तुलना में अधिक लोग दूर से किसी का फोन हैक करना चाहते हैं जो वास्तव में ऐसा कर सकते हैं। हालांकि इसे एक साधारण प्रक्रिया नहीं माना जाता है, लेकिन अब यह संभव है। एक और बात, इस कला में महारत हासिल करने के लिए आपको कठिन कोडिंग कौशल की आवश्यकता नहीं है।

किसी भी फोन को दूर से हैक करने में आपकी मदद करने के लिए कई एप्लिकेशन तैयार किए गए हैं। जब आप ऐसे ऐप्स प्राप्त करने के लिए बाध्य होते हैं जो काम करने का दिखावा करते हैं, लेकिन वहाँ अच्छे नहीं होते हैं।

यदि आप निर्देशों को पढ़ सकते हैं और उनका पालन कर सकते हैं, तो ज्यादातर मामलों में आप हैकिंग प्रक्रिया से गुजर जाएंगे। इसका मतलब है कि फोन को हैक करने में सक्षम होना और इसके बिना आपके लिए आवश्यक सभी डेटा तक पहुंचना।

यहां, हम उन पांच बेहतरीन ऐप्स के बारे में बात करेंगे जो लक्ष्य की जानकारी के बिना हैक करने में आपकी मदद कर सकते हैं। आप उन्हें जानेंगे और देखेंगे कि वे आपके लाभ के लिए कैसे काम कर सकते हैं।

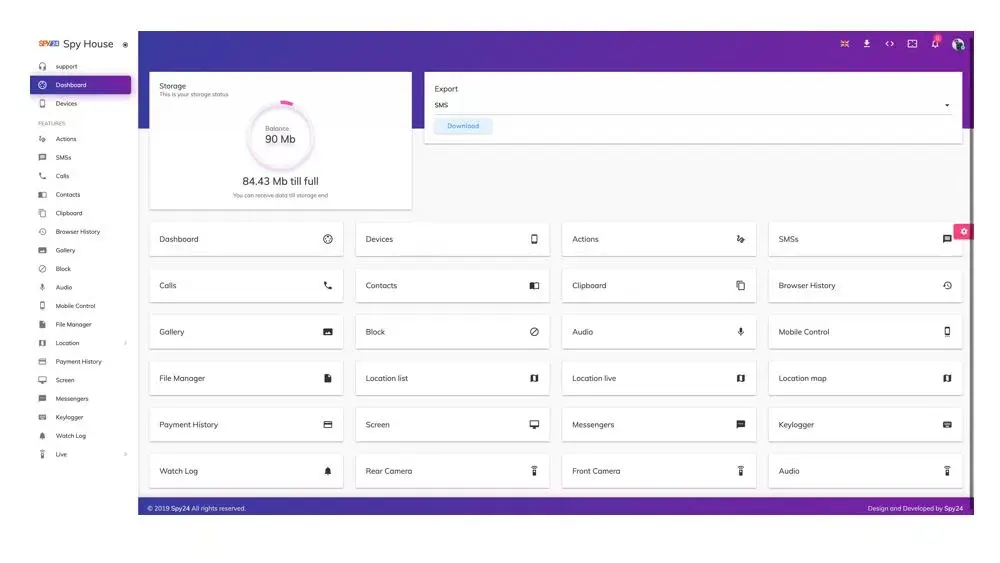

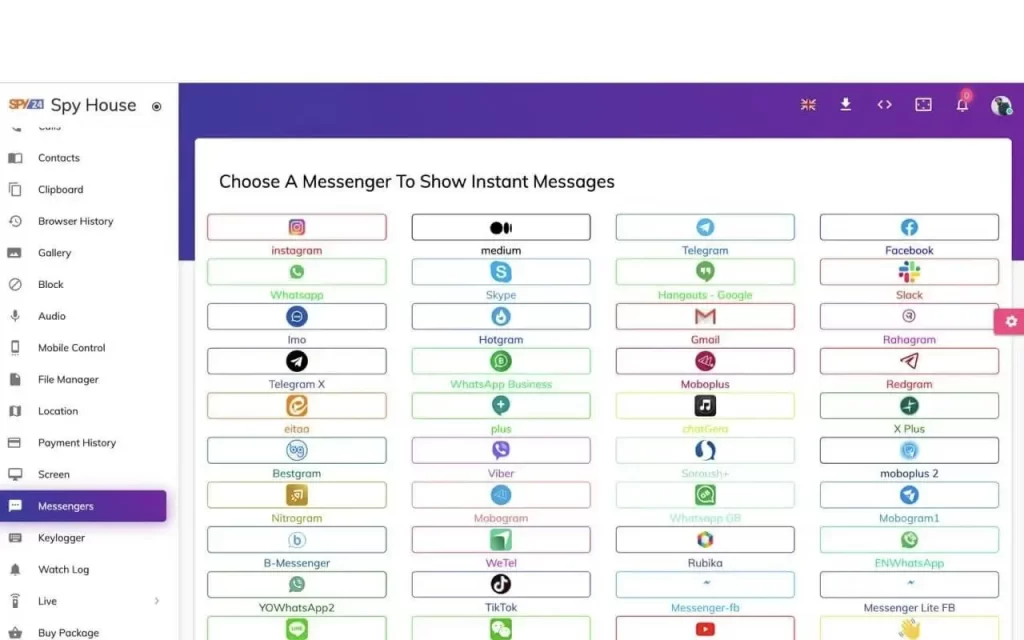

SPY24 दूर से सेल फोन हैक करने के लिए शायद सबसे आसान तरीकों में से एक है। आपको उनकी साख दर्ज करने के लिए मजबूर करने के बजाय, SPY24 एक बेहतर दृष्टिकोण अपनाता है। इंस्टॉल किए गए ऐप के साथ, बस अपने SPY24 खाते में जाएं। वहां, आपको एक बहुत अच्छा डैशबोर्ड दिखाई देगा जो आपको दिखाता है कि आपके फ़ोन पर क्या हो रहा है। बस बाएं फलक में सामाजिक नेटवर्क अनुभाग पर क्लिक करें, और आप तुरंत उनकी बातचीत देखेंगे, जैसे वे अपने फ़ोन पर सामाजिक नेटवर्क पर दिखाई देते हैं।

आपको कई टैब मिलेंगे, जिसमें एक चैट टैब शामिल है जो आपको उनके सभी संदेश दिखाता है, एक संपर्क टैब जो आपको, सभी को, उनकी संपर्क सूची में दिखाता है, और एक फ़ोन टैब जो आपको दिखाता है कि उन्होंने किसे कॉल किया (और उन्हें किसने कॉल किया)।

भाग 1: SPY24 समाधान के साथ दूर से किसी का फोन हैक करना

SPY24 निगरानी समाधान सबसे अच्छे ऐप्स में से एक है जो विभिन्न प्रकार के फोन को हैक करने में आपकी मदद कर सकता है। 190 से अधिक देशों में लाखों लोग पहले से ही इसका उपयोग अपने लक्षित हितों को हैक करने में मदद करने के लिए कर चुके हैं।

यह कुछ सबसे प्रसिद्ध समाचार आउटलेट्स में पहचान हासिल करने के लिए भी आगे बढ़ा है। उनमें से कुछ में टेक रडार, पीसी वर्ल्ड, सीएनईटी और फोर्ब्स शामिल हैं। लोकप्रियता के पीछे का कारण यह है कि यह रिमोट हैकिंग प्रक्रिया को कैसे प्राप्त करता है।

SPY24 के साथ, आप उन सभी डेटा को हैक कर सकते हैं जिनकी आपको लक्ष्य से उनकी जानकारी के बिना आवश्यकता है। SPY24 छिपे हुए (चुपके मोड) में काम करता है, जिसका अर्थ है कि आपका लक्ष्य आपके हैकिंग उद्देश्यों से कभी अवगत नहीं है।

जब कैप्चर किए गए डेटा की बात आती है, तो आपको कॉल, मैसेज, सोशल मीडिया अपडेट, लोकेशन और बहुत कुछ देखने को मिलता है। SPY24 क्या कर सकता है, इस बारे में अधिक जानकारी के लिए, सुनिश्चित करें कि आप मुख्य वेबसाइट के माध्यम से डेमो पेज पर जाएँ।

SPY24 कैसे काम करता है

SPY24 Android और iOS दोनों प्लेटफॉर्म पर काम करता है। तो, संबंधित फोन के अलावा, आप संबंधित टैबलेट को हैक करने के लिए भी उपयोग कर सकते हैं। इस एप्लिकेशन का उपयोग करने के साथ सबसे अच्छी बात यह है कि इसमें कोई रूटिंग या जेलब्रेकिंग शामिल नहीं है।

इसलिए, यह उपयोग करने के लिए सुरक्षित है क्योंकि इसमें ऐसी तरकीबें शामिल नहीं हैं जो लक्ष्य उपयोगकर्ता को सचेत कर सकती हैं। यदि आप एक Android फ़ोन को हैक करना चाहते हैं, तो SPY24 के लिए आवश्यक है कि आप इसे एक बार उस फ़ोन पर इंस्टॉल करें जिसे आप लक्षित कर रहे हैं। इसके बाद आपको दोबारा फोन की जरूरत नहीं पड़ेगी।

हालाँकि, एक बात जो आपको सुनिश्चित करने की आवश्यकता है, वह यह है कि Android में OS संस्करण 4.0 और इसके बाद का संस्करण है।

जब iOS हैकिंग की बात आती है, तो SPY24 को किसी डाउनलोड या इंस्टॉलेशन की आवश्यकता नहीं होती है। यदि आपके पास iPhone/iPad का iCloud विवरण है, तो आपको आरंभ करने के लिए बस इतना ही चाहिए। Apple उपकरणों के लिए, सुनिश्चित करें कि उनके पास iOS संस्करण 7.0 और ऊपर है।

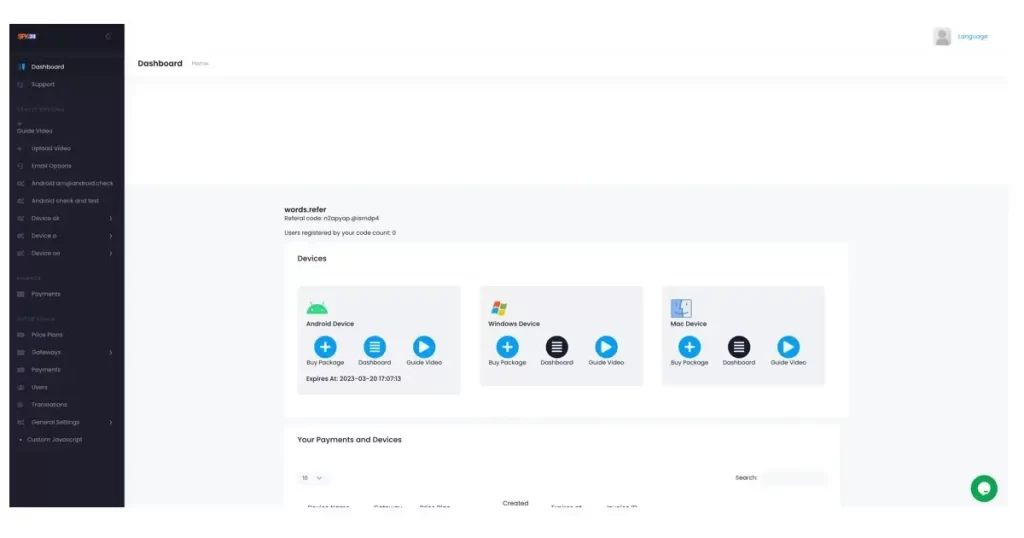

एक बार जब आप इसे सेट कर लेते हैं, तो फ़ोन के OS पर ध्यान दिए बिना, परिणाम दूरस्थ रूप से देखे जाते हैं। इसे संभव बनाने के लिए, सेटअप से पहले आपको SPY24 के साथ एक खाते की आवश्यकता होगी। प्राप्त की गई जानकारी को देखने के लिए आप यही उपयोग करेंगे।

आपका खाता SPY24 के नियंत्रण कक्ष को होस्ट करेगा जो उपयोगकर्ता के अनुकूल और वेब-आधारित है। यह सभी ब्राउज़रों के साथ भी संगत है, इसलिए आप परिणामों को देखने के लिए किसी भी उपकरण (कंप्यूटर से स्मार्टफोन तक) का उपयोग कर सकते हैं।

अब जब आप जान गए हैं कि SPY24 क्या कर सकता है, तो यहां बताया गया है कि किसी का फोन न होने पर उसे कैसे हैक किया जाए।

SPY24 समाधान का उपयोग करके किसी का फोन दूर से कैसे हैक करें

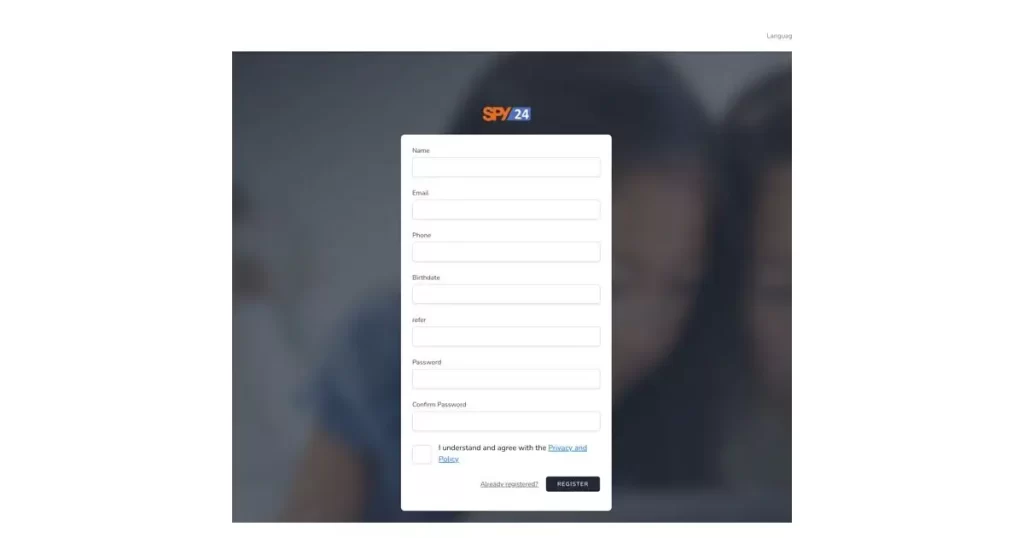

चरण 1: SPY24 वेबसाइट पर जाएं और अपने ईमेल पते और पासवर्ड के साथ एक खाता पंजीकृत करें। उसके बाद, जारी रखने के लिए लक्षित फोन के ऑपरेटिंग सिस्टम का चयन करें।

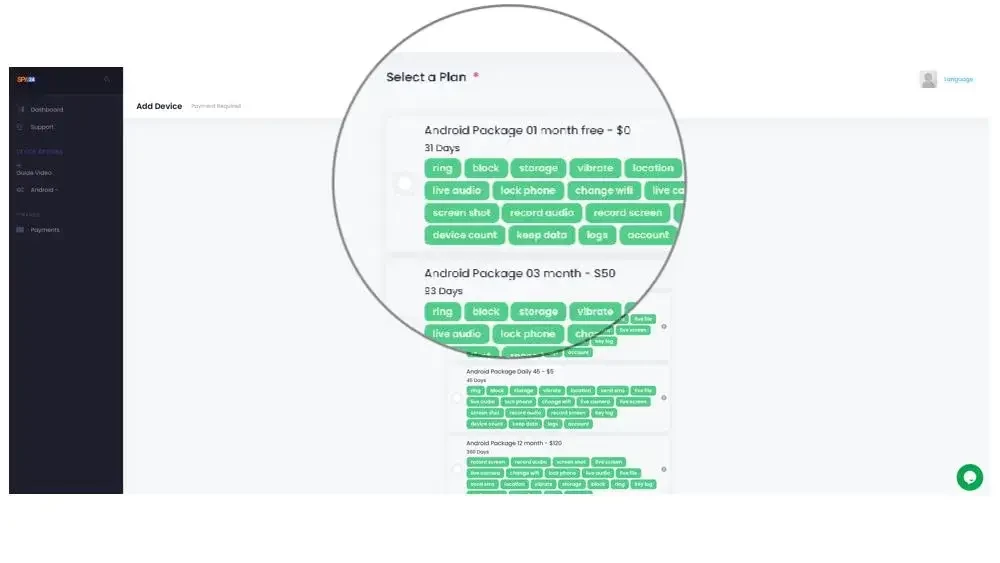

चरण 2: आप मूल्य निर्धारण योजनाओं के साथ एक पृष्ठ पर पहुंचेंगे। वह चुनें जो आपकी हैकिंग आवश्यकताओं के अनुकूल हो और

खरीदारी करें। फिर आपको लॉगिन विवरण, रसीद और सेटअप दिशानिर्देशों के साथ एक पुष्टिकरण ईमेल प्राप्त होगा। Android के लिए आपको एक डाउनलोड लिंक भी मिलेगा।

चरण 3: एंड्रॉइड में, उस फोन पर SPY24 को डाउनलोड और इंस्टॉल करने के लिए भेजे गए लिंक का उपयोग करें जिसे आप हैक करना चाहते हैं। सुनिश्चित करें कि आप ‘एप्लिकेशन छुपाएं’ विकल्प का चयन करके हिडन/स्टील्थ मोड को सक्रिय करते हैं। इसके बाद, इंस्टॉलेशन को पूरा करें और फोन को दूरस्थ रूप से एक्सेस करने के लिए तैयार हो जाएं।

चरण 5: एक बार जब आप अपने खाते को पुनः एक्सेस कर लेते हैं, और SPY24 और Android/ICloud सिंकिंग के लिए प्रतीक्षा करते हैं, तो आपको डैशबोर्ड दिखाई देगा। इसमें वे सभी हैकिंग विशेषताएँ होंगी जिनकी आपको बाएँ मेनू में आवश्यकता होगी। दाईं ओर, आप सारांश में फ़ोन की गतिविधियों को देखेंगे।

यह देखने के लिए कि SPY24 ने दूरस्थ रूप से क्या प्राप्त किया है, मेनू के प्रत्येक तत्व पर क्लिक करें। कॉल, संदेश, स्थान, सोशल मीडिया अपडेट, ब्राउज़िंग इतिहास इत्यादि देखें।

भाग 2: किसी के फोन को दूर से कोकोस्पी समाधान के साथ हैक करें

एक और विश्वसनीय ऐप जिस पर लाखों उपयोगकर्ता निर्भर हैं, वह Cocospy निगरानी समाधान है। कोकोस्पी के साथ,

आप उपयोगकर्ता को सचेत किए बिना लक्षित फ़ोन से हर बहुमूल्य जानकारी को हैक कर सकते हैं।

Cocospy के लिए जाने का एक और फायदा यह है कि यह आपको दूर से हैकिंग के परिणाम प्राप्त करने की अनुमति देता है। यह एक ऐसा ऐप है जो किए गए या प्राप्त किए गए कॉल, भेजे गए और प्राप्त संदेश, सोशल मीडिया गतिविधियों और बहुत कुछ प्रकट कर सकता है। आप लक्ष्य के स्थान को दूरस्थ रूप से ट्रैक करने के लिए भी इसका उपयोग कर सकते हैं।

SPY24 की तरह, Cocospy भी बिना रूट या जेलब्रेक के Android और iOS डिवाइस दोनों पर काम करता है। यह आपके लिए डेटा लाते समय छिपे रहने के दौरान भी काम करता है। वे विनिर्देश हैं जो हैकिंग अभियान के दौरान इसे विश्वसनीय, सुरक्षित और विचारशील बनाते हैं।

एंड्रॉइड में, आपको इसे दूरस्थ रूप से एक्सेस करने से पहले लक्षित फोन पर एक बार इंस्टॉल करना होगा। IOS में, आपको iPhone / iPad को हैक करना शुरू करने और जारी रखने के लिए केवल iCloud क्रेडेंशियल्स की आवश्यकता होती है। इसे स्थापित करने के बाद, हैकिंग के परिणाम आपके स्थापित खाते के माध्यम से दूरस्थ रूप से देखे जाते हैं।

यह खाता Cocospy के ऑनलाइन डैशबोर्ड को होस्ट करेगा जो सभी ब्राउज़रों के साथ काम करता है। जब भी आपको अद्यतनों की जाँच करने की आवश्यकता हो, तो आपको बस अपने Cocospy के ऑनलाइन पोर्टल में लॉग इन करना होगा।

Cocospy के बारे में अधिक जानकारी के लिए, वेबसाइट पर जाएँ और सुनिश्चित करें कि आपने डेमो पेज पर जाँच की है।

भाग 3: अंद्रोरात

AndroRAT एक संक्षिप्त शब्द है जो Android RAT (रिमोट एडमिनिस्ट्रेटिव टूल्स) के लिए है। यह एक फ्री हैकिंग ऐप है जो काफी समय से मौजूद है। अपनी प्रारंभिक रिलीज़ के दौरान, यह क्लाइंट/सर्वर ऐप के रूप में आया।

कहा जा रहा है, AndroRAT आपको एक Android डिवाइस को दूरस्थ रूप से नियंत्रित करने और आपके लिए आवश्यक जानकारी प्राप्त करने की अनुमति देता है। इसका उपयोग करते समय, यह बूटिंग प्रक्रिया के बाद सेवा के रूप में चलेगा। इसका मतलब है कि इसे किक-स्टार्ट करने पर कम से कम इंटरेक्शन होता है।

हैकिंग करते समय, आप एसएमएस या कॉल के माध्यम से सर्वर कनेक्शन बनाकर प्रक्रिया को ट्रिगर कर सकते हैं। सर्वर से संपर्क करने के बाद, आप उन सुविधाओं का उपयोग कर सकते हैं जो आपको लक्षित Android से डेटा लाएगी।

उनमें अन्य विवरणों के साथ कॉल लॉग, स्थान, संपर्क और संदेश प्राप्त करना शामिल है। यह आपको निगरानी करने की अनुमति भी दे सकता है

Android स्थिति, दूरस्थ फ़ोन कॉल करें, दूरस्थ रूप से संदेश भेजें, आदि।

आप इसका उपयोग दूरस्थ रूप से चित्र लेने या डिवाइस के डिफ़ॉल्ट ब्राउज़र में URL खोलने के लिए भी कर सकते हैं।

भाग 4: नॉर्डवीपीएन

NordVPN एक वर्चुअल प्राइवेट नेटवर्क सर्विस प्रोवाइडर है जो Android और iOS फोन को हैक करने में आपकी सहायता कर सकता है। हैकिंग कार्य के दौरान, सार्वजनिक वाई-फाई में बिना किसी सुरक्षा के रूटेड/जेलब्रोकन डिवाइस पर उतरना संभव है।

यही वह जगह है जहां आपको लक्षित उपकरणों से पासवर्ड सूंघने के लिए नॉर्डवीपीएन की आवश्यकता होती है।

हालांकि यह एक उल्लेखनीय तरीका प्रतीत होता है, यह आपको कमजोर भी बनाता है। सार्वजनिक वाई-फाई में, डेटा सभी दिशाओं में प्रसारित होता है, और डेटा पैकेट (और कुकीज़) हवा में घूमते रहते हैं।

जबकि यह शाब्दिक नहीं है, इस तरह के डेटा को सुनना और आपको जो चाहिए उसे एक्सेस करना संभव है। यदि आप किसी Android या iOS डिवाइस को सार्वजनिक रूप से जानते हैं, तो इसे हैक करने का यह एक तरीका है।

वीपीएन क्या करता है आपको एक दूरस्थ सर्वर से जोड़ता है। उसके बाद सारा ट्रैफिक उस सर्वर के जरिए रूट किया जाता है। ऐसे आप

हैकिंग प्रक्रिया के दौरान अपना विवरण छिपाने के लिए।

भाग 5: छाया जासूस

हमारी सूची में अंतिम ऐप शैडो स्पाई एप्लिकेशन है। यह एंड्रॉइड और आईओएस डिवाइस दोनों पर सावधानी से काम करता है। यानी हैकिंग ऑपरेशन के दौरान यह छिप भी जाता है। एक बार जब आप इसे प्राप्त कर लेते हैं, तो आप भुगतान करने से पहले अगले 36 घंटों के लिए इसे आज़मा सकते हैं।

अद्यतन दूरस्थ रूप से प्राप्त होते हैं, जिसका अर्थ है कि स्थापना के बाद आपको लक्षित फोन की आवश्यकता नहीं है। कुछ विशेषताएं जो आपको यहां विश्वसनीय लगेंगी उनमें इंटरनेट इतिहास, जीपीएस स्थान और एफबी और व्हाट्सएप हैकिंग शामिल हैं।

वे किसी भी समस्या के मामले में 24/7 ग्राहक सहायता भी प्रदान करते हैं।

निष्कर्ष

अगर आपको लगता है कि फोन को दूर से हैक करना असंभव है, तो अब आपके पास गवाही देने के लिए पांच जवाब हैं। यहां, हम बाकी के ऊपर SPY24 की सिफारिश कर रहे हैं। इसके पीछे कारण यह है कि यह उपयोग करने के लिए सुरक्षित है, छुपे रहने के दौरान काम करता है, और आपको रीयल-टाइम हैकिंग अपडेट दूरस्थ रूप से प्राप्त होते हैं।

यदि आपके पास इस ब्लॉग या किसी अन्य हैकिंग ऐप्स के बारे में कोई प्रश्न हैं, तो नीचे टिप्पणी करने में संकोच न करें।